Shadow-IT – alle wichtigen Infos

Was ist Shadow-IT?

Unter Shadow-IT versteht man sämtliche IT-Systeme, Dienste oder Anwendungen, die in einem Unternehmen ohne Genehmigung oder Mitwirkung der IT-Abteilung eingeführt, betrieben oder genutzt werden. Dazu zählen beispielsweise:

· Cloud-Dienste, die ohne IT-Freigabe gebucht wurden

· Eigenentwicklungen von Fachbereichen, etwa Excel-Makros oder Access-Datenbanken

· Kommunikationsplattformen wie WhatsApp oder Slack, die außerhalb der Unternehmensrichtlinien verwendet werden

· SaaS-Tools für Projektmanagement, CRM oder Kollaboration, die nicht im IT-Portfolio geführt sind

Shadow-IT entsteht dezentral, häufig aus einem kurzfristigen Bedarf heraus, und bleibt der zentralen IT-Governance zunächst verborgen. Sie ist damit weder in die Architekturplanung noch in die Sicherheitsstrategie eingebunden – was Risiken erhöht, aber auch Chancen zur Verbesserung bestehender IT-Strukturen eröffnet.

Warum Shadow-IT entsteht

Die Ursachen für Shadow-IT sind vielfältig und reichen von organisatorischen Schwächen bis zu kulturellen Unterschieden zwischen IT und Fachbereichen. Häufige Treiber sind:

- Langsame IT-Prozesse: Wenn offizielle Systeme zu spät bereitgestellt oder Anforderungen nicht berücksichtigt werden, suchen Fachabteilungen eigenständig nach Lösungen.

- Unklare Zuständigkeiten: Fehlt eine klare Rollenverteilung zwischen IT, Einkauf und Fachbereichen, wird oft „einfach bestellt“ – ohne Rücksprache.

- Innovationsdruck: Projekte in Marketing, Vertrieb oder Produktentwicklung arbeiten oft agil und experimentell – Shadow-IT erscheint als einfachste Lösung.

- Technologische Hürden: Legacy-Systeme oder fehlende Schnittstellen fördern Workarounds und Insellösungen.

- Verfügbarkeit von SaaS-Angeboten: Viele Dienste lassen sich mit wenigen Klicks aktivieren und monatlich kündigen – ein niedrigschwelliger Einstieg in die Schattenwelt.

Hinzu kommt: In manchen Unternehmen fehlt schlicht das Bewusstsein für die Risiken, die Shadow-IT birgt. Fachbereiche handeln nicht böswillig – sie wollen lediglich effizient arbeiten. Umso wichtiger ist ein differenzierter Umgang mit Shadow-IT ohne pauschale Verbote oder Schuldzuweisungen.

Erkennen von Shadow-IT

Um Shadow-IT zu reduzieren, muss sie zunächst sichtbar gemacht werden. Dazu kommen sowohl technische als auch organisatorische Maßnahmen zum Einsatz. So kann etwa eine Netzwerkanalyse Hinweise darauf geben, welche nicht autorisierten Domains häufig angesprochen werden. Auch die Auswertung von Logfiles – etwa aus Browsern oder Firewalls – liefert Erkenntnisse darüber, welche Webdienste besonders intensiv genutzt werden und ob sich darunter nicht freigegebene Tools befinden.

Im Bereich des Endpoint-Managements sollte versucht werden, lokal installierte Software systematisch zu erfassen – auch dann, wenn sie nicht Bestandteil des offiziellen IT-Portfolios ist. Ergänzend unterstützen SaaS-Management-Plattformen die automatische Erkennung und Risikobewertung gebuchter Cloud-Dienste. Nicht zuletzt können auch klassische organisatorische Methoden hilfreich sein: Durch strukturierte Interviews oder Befragungen der Fachbereiche lassen sich Eigenentwicklungen oder informelle Workflows identifizieren, die außerhalb des IT-Regelwerks entstanden sind. Umfassende EAM-Tools wie z. B. die Lösung von LUY ermöglichen hier ein zuverlässiges Management aller Applikationen.

Entscheidend ist bei all diesen Maßnahmen ein sensibler Umgang mit dem Thema. Eine rein kontrollierende oder gar sanktionierende Haltung führt oft zu Ablehnung oder Verlagerung der Schattenlösungen in noch weniger transparente Bereiche. Besser ist ein kooperativer Ansatz, der die Identifikation von Shadow-IT als Teil der gemeinsamen IT-Qualitätssicherung versteht. Wenn Fachbereiche erkennen, dass ihre Bedürfnisse ernst genommen und in bessere Lösungen überführt werden können, steigt die Bereitschaft zur Mitarbeit – und damit die Chance auf eine dauerhafte Verbesserung der IT-Governance.

Bewertung und Priorisierung

Nicht jede Schattenanwendung ist gleich gefährlich. Viele Tools ergänzen bestehende Systeme sinnvoll oder werden nur temporär begrenzt genutzt. Deshalb empfiehlt sich eine strukturierte Bewertung nach:

- Kritikalität der verarbeiteten Daten

- Anzahl der Nutzenden

- Funktionaler Überschneidung mit offiziellen Systemen

- Vertrags- und Kostenstruktur

- Betriebskonzept und Supportfähigkeit

- Relevanz für externe Partner oder Kunden

Auf dieser Basis lassen sich Shadow-Systeme kategorisieren – etwa in unkritisch (tolerierbar), mittelfristig integrierbar oder sofort abzustellen. In vielen Fällen ist der Übergang zu einer offiziellen Lösung möglich, z. B. durch Integration in das IT-Portfolio oder Überführung in ein standardisiertes Tool.

Strategien zur Reduktion von Shadow-IT

Der nachhaltige Umgang mit Schatten-IT erfordert mehr als punktuelle Aufräumaktionen. Zunächst sollte die IT-Abteilung als Partner und Enabler auftreten – nicht nur als Kontrollinstanz. Fachbereiche müssen spüren, dass ihre Anforderungen ernst genommen werden und die IT bereit ist, pragmatische Lösungen zu unterstützen. In diesem Rahmen lassen sich Richtlinien zur Softwarebeschaffung und Nutzung klar kommunizieren, ohne Innovation zu bremsen.

Zweitens braucht es eine zentrale Übersicht über die gesamte Applikationslandschaft – inklusive der Systeme, die heute nur inoffiziell genutzt werden. Diese Übersicht sollte regelmäßig gepflegt, transparent dokumentiert und mit Bewertungsmechanismen hinterlegt sein. Nur so lassen sich Redundanzen abbauen, Lücken schließen und Investitionen strategisch steuern.

Drittens sollten technische Maßnahmen ergriffen werden, um unkontrollierte Nutzung zu reduzieren. Dazu gehören etwa Identity- und Access-Management-Systeme mit zentraler Authentifizierung, der gezielte Einsatz von CASB-Lösungen (Cloud Access Security Broker) oder Richtlinien für mobile Geräte. Wichtig ist, dass diese Maßnahmen nicht als Überwachung verstanden werden, sondern als Teil einer sicheren und effizienten IT-Nutzung.

Schließlich hilft eine veränderte Unternehmenskultur. Wenn Mitarbeitende frühzeitig in IT-Projekte einbezogen werden, über klare Ansprechpartner verfügen und Erfolgsmeldungen aus der offiziellen IT bekannt sind, sinkt der Impuls zur Schattenbildung spürbar. Shadow-IT ist nicht nur ein technologisches, sondern auch ein kommunikationsbezogenes Thema.

Shadow-IT und Architekturmanagement

Für ein effektives Architekturmanagement ist es unerlässlich, die reale Nutzung von Systemen zu kennen – nicht nur das offiziell genehmigte Portfolio. Shadow-IT verzerrt Planungsgrundlagen, macht Soll-Ist-Vergleiche unmöglich und erschwert die Transformation.

Ein professioneller Architekturansatz integriert daher regelmäßig die Erhebung und Bewertung inoffizieller Systeme. Hierbei kommt es nicht auf eine lückenlose Erfassung jedes Tools an, sondern auf das Erkennen relevanter Muster: Wo entstehen systematische Umgehungen? Welche Prozesse sind besonders anfällig für Schattenlösungen? Welche Technologien häufen sich außerhalb der offiziellen Vorgaben?

Antworten auf diese Fragen ermöglichen es, Architekturmodelle realitätsnäher zu gestalten. Sie machen sichtbar, wo eine Integration sinnvoll, wo eine Ablösung notwendig und wo ein kontrolliertes Nebeneinander möglich ist.

Der Beitrag von LUY zur Vermeidung von Shadow-IT

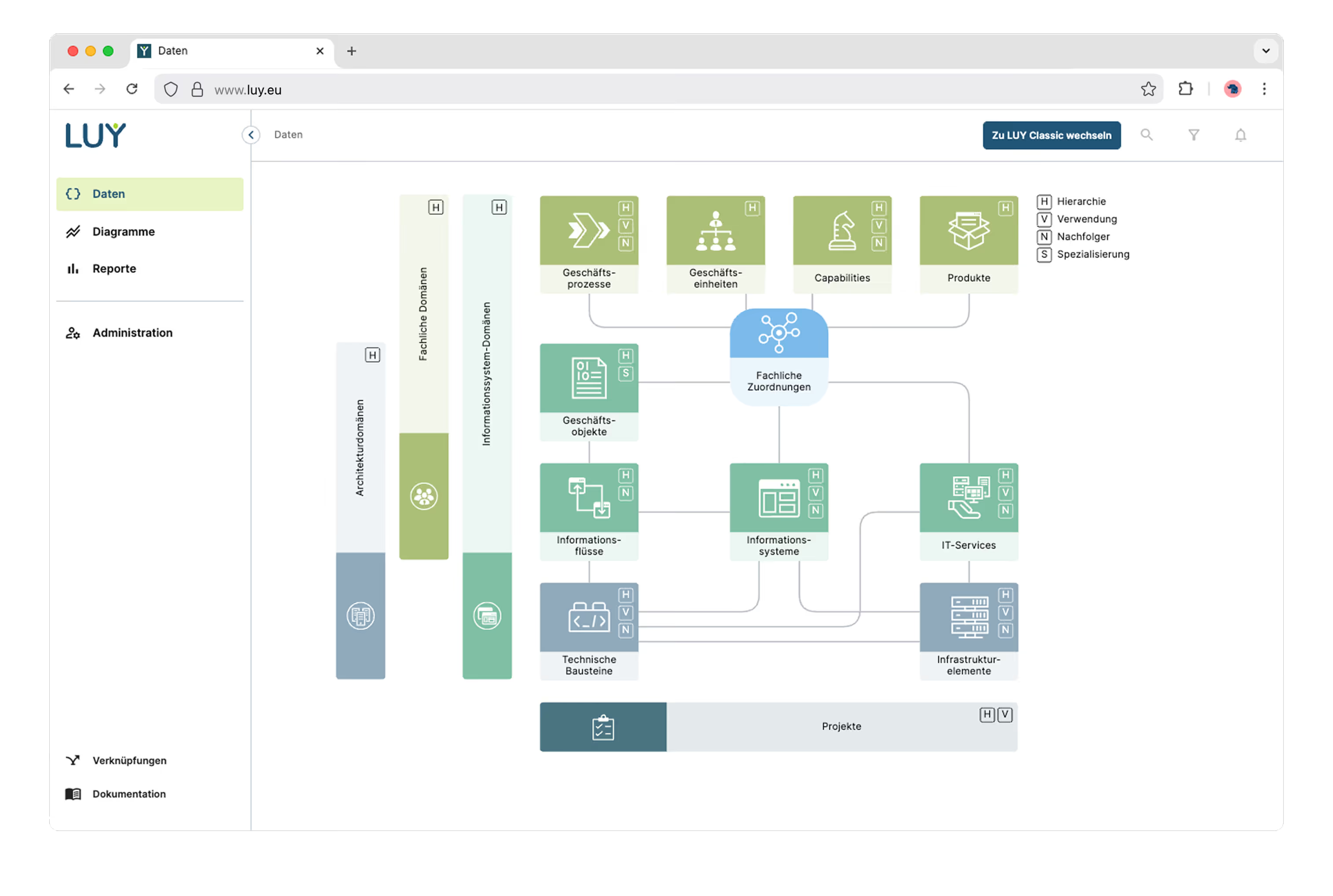

LUY unterstützt Unternehmen dabei, Schatten-IT sichtbar zu machen und fundierte Entscheidungen zur Reduktion oder Integration zu treffen. Herzstück ist die Möglichkeit, IT-Systeme, Capabilities, Prozesse und Organisationsstrukturen in einem konsistenten Modell abzubilden – einschließlich nicht offiziell registrierter Applikationen.

Über integrierte Ist-/Soll-Vergleiche lassen sich Unterschiede zwischen dokumentierter Architektur und tatsächlich genutzten Systemen identifizieren. Dabei werden nicht nur technische Systeme, sondern auch geschäftliche Funktionen betrachtet. Wenn beispielsweise ein Prozess durch eine Applikation unterstützt wird, die nicht Teil der Zielarchitektur ist, wird dies im Navigationsmodell sofort sichtbar. So entsteht Transparenz über Schattenlösungen – auch ohne formale Aufnahme in das zentrale Portfolio.

LUY ermöglicht zudem, Schattenanwendungen mit Attributen wie Kritikalität, Fachbereich oder technologischem Standard zu bewerten. Diese Informationen lassen sich in interaktiven Berichten darstellen – etwa als Heatmap, Matrix oder Layer-Modell. Besonders hilfreich ist, dass Anwender von einem kritischen System direkt zur betroffenen Capability oder zum verantwortlichen Bereich navigieren können.

Beispielhafte Maßnahmenkataloge

Viele Unternehmen entwickeln auf Basis ihrer Shadow-IT-Analyse konkrete Maßnahmenkataloge. Diese können je nach Unternehmensgröße, Branche und Risikolage unterschiedlich ausfallen, folgen aber meist ähnlichen Prinzipien. Zwei exemplarische Szenarien:

Beispiel 1: Ein dezentral organisierter Mittelständler mit hoher Innovationsdynamik stellt fest, dass Marketing und Produktentwicklung regelmäßig Tools ohne IT-Freigabe nutzen. Auf Basis einer Architekturaufnahme mit LUY wird ein zentrales SaaS-Verzeichnis eingeführt. In Workshops werden die wichtigsten Tools geprüft, migriert oder abgelöst. Parallel werden Regeln für die Einführung neuer Software definiert und ein zentraler Ansprechpartner benannt.

Beispiel 2: Ein Unternehmen aus der regulierten Industrie entdeckt über Logfile-Analysen und Architekturvergleiche Schattenanwendungen mit hohem Datenschutzrisiko. Daraufhin wird ein CASB (Cloud Access Security Broker) eingeführt, die Rollen im IT-Einkauf geschärft und eine interne Kampagne zur sicheren Softwarebeschaffung gestartet. In LUY werden Schattenlösungen temporär dokumentiert und mit der Zielarchitektur abgeglichen, um Transparenz zu sichern.

Fazit

Shadow-IT ist kein Ausnahmephänomen, sondern in vielen Unternehmen gelebter Alltag – mit allen Chancen und Risiken. Sie zeigt, wo zentrale IT-Prozesse nicht ausreichen, wo Innovationsbedarf besteht oder wo Abstimmungen fehlen. Wer sie ignoriert, riskiert Sicherheitslücken, Ineffizienzen und fehlgeleitete Investitionen. Wer sie hingegen strukturiert analysiert, versteht und integriert, kann seine IT-Landschaft nachhaltig verbessern.

Ein Fragebogen allein reicht dafür nicht aus – notwendig ist ein umfassender, strategisch eingebetteter Ansatz. Architekturmanagement-Tools wie LUY ermöglichen es, Schatten-IT sichtbar zu machen, systematisch zu bewerten und in eine steuerbare Gesamtlösung zu überführen. Entscheidend ist dabei eine enge Zusammenarbeit zwischen IT, Fachbereichen und Unternehmensleitung.

Weiterlesen

LUY jetzt kennenlernen

.svg)