Regulatorik und Compliance

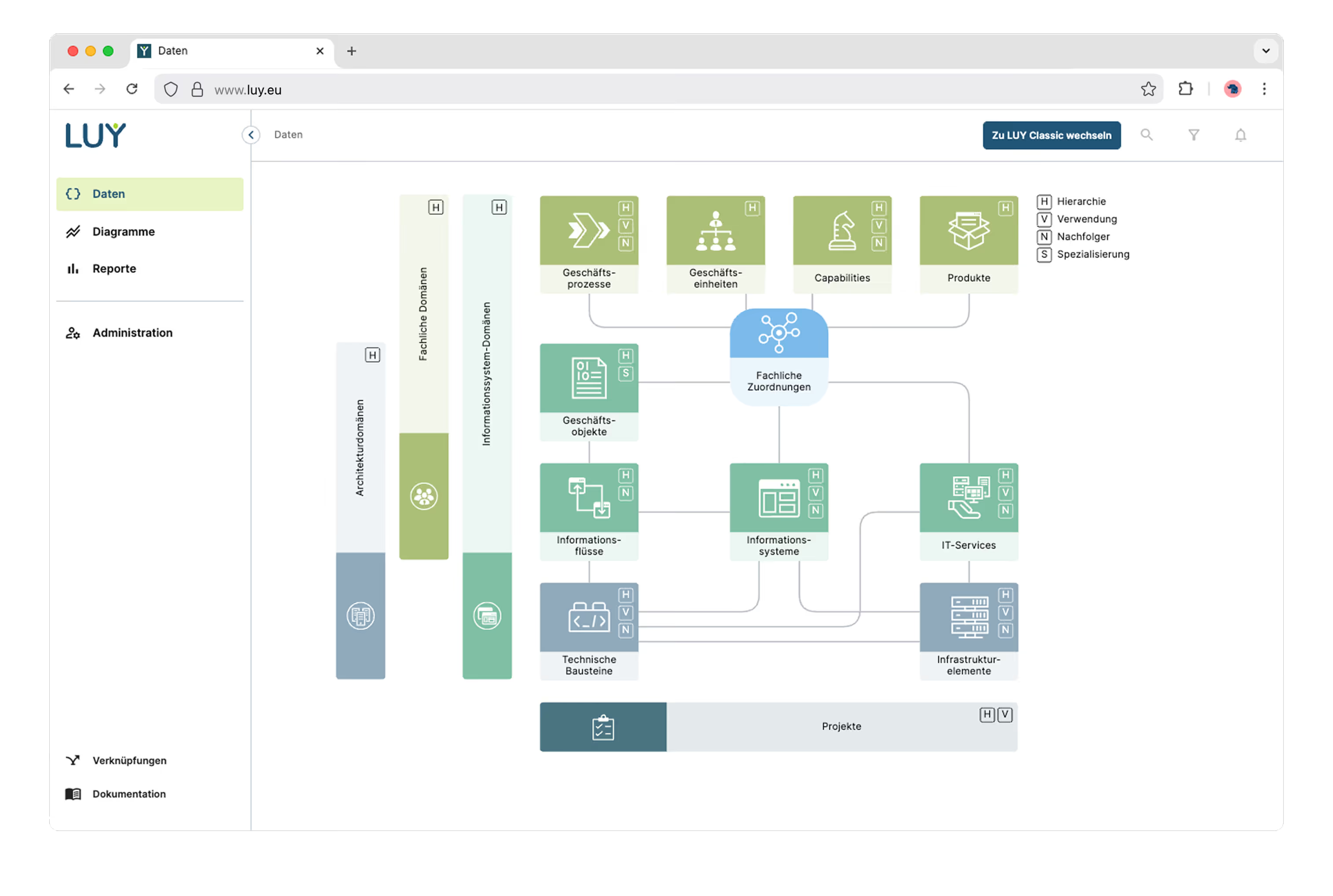

In einer Welt zunehmender regulatorischer Komplexität scheitern Digitalisierungen oft an fragmentierten Informationen. LUY dient als zentrale Wissensbasis, die rechtliche Anforderungen direkt mit Ihrer IT-Landschaft verknüpft.

Statt isolierter Compliance-Projekte ermöglicht unsere EA-Suite eine integrierte Steuerung, die Transparenz schafft, Risiken automatisiert erkennt und die Zukunftsfähigkeit Ihres Unternehmens sichert.

Statt isolierter Compliance-Projekte ermöglicht unsere EA-Suite eine integrierte Steuerung, die Transparenz schafft, Risiken automatisiert erkennt und die Zukunftsfähigkeit Ihres Unternehmens sichert.

So unterstützt LUY bei regulatorischen Herausforderungen. Gewinnen Sie Zeit, Datenqualität und Revisionssicherheit mit einem Klick:

Topic

Kernfokus & Herausforderung

Strategischer EA-Beitrag

Typ

Typ

Typ

Topic

NIS2

Cybersicherheit & Lieferkettenschutz für den Mittelstand.

Asset-Mapping: Transparenz über kritische Endpunkte und Prozesse zur Sicherung der Lieferfähigkeit.

Typ

Typ

Typ

NIS2

DORA

Digitale Resilienz und Drittparteien-Risiko im Finanzsektor.

IKT-Register: Zentrale Übersicht aller Dienstleister-Abhängigkeiten zur Vermeidung von Konzentrationsrisiken.

Typ

Typ

Typ

DORA

AI Act

Risikobasierte Regulierung von KI-Systemen.

AI-Governance: Klassifizierung von KI-Modellen nach Risikostufen und lückenlose Dokumentation der Datenquellen.

Typ

Typ

Typ

AI Act

DSGVO

Schutz personenbezogener Daten und Auskunftspflichten.

Automatisierte VVTs: Dynamische Datenfluss-Karten statt statischer Excel-Listen für revisionssichere Audits.

Typ

Typ

Typ

DSGVO

CRA

Sicherheit digitaler Produkte über den Lebenszyklus.

SBOM & Obsolescence: Verwaltung von Software-Stücklisten zur schnellen Identifikation von Schwachstellen.

Typ

Typ

Typ

CRA

EU Data Act

Datenportabilität und Abbau von Cloud-Lock-ins.

Interoperabilitäts-Management: Planung von Cloud-Exit-Strategien und Steuerung von API-Schnittstellen.

Typ

Typ

Typ

EU Data Act

NIS2: Governance durch lückenlose Sichtbarkeit

Das NIS2-Umsetzungsgesetz verpflichtet den deutschen Mittelstand und seine Zulieferer zu strengen Sicherheitsstandards. Unternehmen ab 50 Mitarbeitern oder 10 Mio. € Umsatz müssen bis März 2026 registriert sein und Schutz nach dem „Stand der Technik“ nachweisen. Wer seine IT-Landschaft und Lieferketten nicht im Griff hat, riskiert massive Bußgelder und den Verlust des Partner-Status.

Transparenz durch Asset-Mapping

Identifizieren Sie sofort alle kritischen Endpunkte und deren Geschäftskritikalität in einer zentralen Architektur-Landkarte.

Sicherung der Lieferfähigkeit

Automatisierte Impact-Analysen zeigen bei IT-Ausfällen sofort die betroffenen Lieferketten und Prozesse auf.

Effiziente Nachweisfähigkeit

Dokumentieren Sie Ihre Compliance-Maßnahmen revisionssicher direkt in der EA-Suite und vermeiden Sie manuelle Excel-Bürokratie.

DORA: Digitale Resilienz für den Finanzsektor

Finanzinstitute und deren IKT-Dienstleister müssen unter DORA ihre operative Widerstandsfähigkeit beweisen. Das größte Hindernis ist die mangelnde Transparenz über komplexe Drittanbieter-Abhängigkeiten, die bei Ausfällen das gesamte Ökosystem gefährden können.

Zentrales Informationsregister

Verknüpfen Sie Verträge, Dienstleister und IT-Ressourcen in einer Single Source of Truth für das Drittparteien-Risikomanagement.

Automatisierte Konzentrationsanalyse

Identifizieren Sie kritische Abhängigkeiten von Cloud-Providern sofort durch visuelle Bebauungspläne.

Revisionssicheres Reporting

Ersetzen Sie hunderte Stunden manueller Dokumentation durch automatisierte Berichte für Aufsichtsbehörden.

EU AI Act: Innovation mit sicherer Governance

Der AI Act klassifiziert KI-Systeme nach Risikostufen – bei Verstößen drohen Bußgelder von bis zu 7 % des Weltumsatzes. Unternehmen benötigen eine klare Übersicht, wo welche KI mit welchen Daten eingesetzt wird, um regulatorische Hürden zu meistern.

KI-Portfolio-Management

Klassifizieren Sie jedes KI-Modell zentral nach Risikostufe, Zweck und Datenherkunft.

Compliance-Gateway

Stellen Sie durch integrierte Workflows sicher, dass Hochrisiko-KI alle gesetzlichen Dokumentationspflichten erfüllt.

Transparente Daten-Lineage

Dokumentieren Sie die Trainingsdatenquellen Ihrer Modelle, um Urheberrechts- und Qualitätsvorgaben einzuhalten.

DSGVO (GDPR): Datenschutz als digitaler Prozess

Die DSGVO-Compliance scheitert oft an intransparenten Datenflüssen und veralteten Excel-Listen. Manuelle Pflege ist fehleranfällig und im Falle eines Audits oder einer Betroffenenanfrage (DSAR) oft zu langsam, was hohe Haftungsrisiken birgt.

Dynamisches VVT

Generieren Sie Ihr Verzeichnis von Verarbeitungstätigkeiten automatisch aus der Architektur-Dokumentation statt in statischen Listen.

Datenobjekt-Mapping

Verknüpfen Sie personenbezogene Daten direkt mit Applikationen und Prozessen für volle Transparenz der Datenflüsse.

Beschleunigte Auskunftsfähigkeit

Beantworten Sie Betroffenenanfragen innerhalb der 30-Tage-Frist auf Knopfdruck durch präzise Datenlandkarten.

Cyber Resilience Act (CRA): Produktsicherheit im Griff

Der CRA verpflichtet Hersteller, die Sicherheit ihrer digitalen Produkte über den gesamten Lebenszyklus zu garantieren. Ohne Wissen über die verbauten Software-Komponenten (SBOM) lassen sich Schwachstellen nicht rechtzeitig patchen.

Software Bill of Materials (SBOM)

Inventarisieren Sie alle Software-Komponenten und Bibliotheken Ihrer Produkte in einer zentralen Suite.

Aktives Obsolescence Management

Erhalten Sie automatisierte Warnungen vor dem „End-of-Life“ von Komponenten, um Sicherheitslücken proaktiv zu schließen.

Nachweisbare Produktsicherheit

Dokumentieren Sie Sicherheitsupdates und Schwachstellenmanagement lückenlos für Marktüberwachungsbehörden.

EU Data Act & Cloud-Exit: Datensouveränität sichern

Der EU Data Act fordert einfache Datenportabilität und den Abbau von Wechselbarrieren zwischen Cloud-Anbietern. Vendor-Lock-ins werden damit nicht nur zum strategischen, sondern auch zum regulatorischen Risiko.

Schnittstellen-Management:

Dokumentieren Sie alle APIs und Datenflüsse, um die vom Gesetz geforderte Interoperabilität sicherzustellen.

Cloud-Exit-Strategie

Hinterlegen Sie Migrationspfade und Abhängigkeiten direkt im EAM, um Wechselkosten und Risiken zu bewerten.

Gesteuerte Datenportabilität

Behalten Sie die Kontrolle darüber, welcher Dritte auf welche Daten zugreift, ohne Ihre Sicherheitsarchitektur zu kompromittieren.

Neugierig geworden?

Kommen Sie mit uns ins Gespräch und wir beraten Sie gerne wie die perfekte Lösung für Ihr Unternehmen aussieht.

.svg)